Em 19 de março de 2026, pesquisadores de segurança revelaram a existência de um novo malware para Android chamado Perseus, capaz de vasculhar as anotações pessoais salvas no celular em busca de informações sensíveis. O objetivo é roubar senhas, frases de recuperação de contas e até dados financeiros.

O Perseus está sendo distribuído principalmente por lojas de aplicativos não oficiais. Os criminosos disfarçam o malware em aplicativos de IPTV que são plataformas usadas para assistir transmissões ao vivo, muitas vezes de forma pirata, especialmente de eventos esportivos.

Muitos usuários que buscam esse tipo de conteúdo acabam instalando arquivos APK fora da loja oficial do Android e ignoram os alertas de segurança. Essa prática cresceu bastante nos últimos meses, impulsionada pela procura por formas gratuitas ou mais baratas de assistir a competições esportivas.

Esse tipo de estratégia não é nova. Em uma campanha recente, cibercriminosos também usaram aplicativos de IPTV para espalhar o malware bancário Massiv.

Quem está na mira do Perseus

O malware tem como principais alvos instituições financeiras da:

- Turquia (17 instituições)

- Itália (15 instituições)

- Polônia (5 instituições)

- Alemanha (3 instituições)

- França (2 instituições)

Além disso, nove aplicativos de criptomoedas também estão entre os alvos.

Um dos aplicativos usados para espalhar o Perseus é o Roja Directa TV, bastante conhecido por transmissões esportivas ilegais e frequentemente envolvido em ações judiciais por violação de direitos autorais.

Como o malware infecta o celular

O Perseus utiliza um instalador malicioso (dropper) capaz de burlar as proteções de sideloading do Android 13 ou superior. Esse mesmo mecanismo já foi usado para distribuir outras ameaças conhecidas, como:

- Klopatra

- Medusa

Pesquisadores descobriram que o Perseus foi construído a partir do código do Phoenix, que por sua vez tem origem no Cerberus, um malware famoso cujo código vazou há quase seis anos.

Existem duas versões do Perseus:

- Versão simples (turco) — mais básica

- Versão avançada (inglês) — código mais sofisticado e ferramentas de depuração

A versão em inglês chamou atenção por conter registros extensos de atividades e até emojis no código, um possível indício de que inteligência artificial foi usada no desenvolvimento da ameaça.

O que o Perseus é capaz de fazer

O malware explora o recurso Android Accessibility Services, que permite controlar o aparelho remotamente.

Na prática, o criminoso passa a ter controle quase total do dispositivo infectado e pode:

• Capturar a tela continuamente e enviar as imagens em tempo real

• Mapear toda a interface do celular para navegação remota automatizada

• Simular toques, deslizes, digitação e comandos

• Ligar a tela e abrir aplicativos

• Bloquear apps

• Aplicar uma tela preta para esconder ações maliciosas

• Realizar ataques de sobreposição (overlay)

• Registrar tudo o que o usuário digita (keylogging)

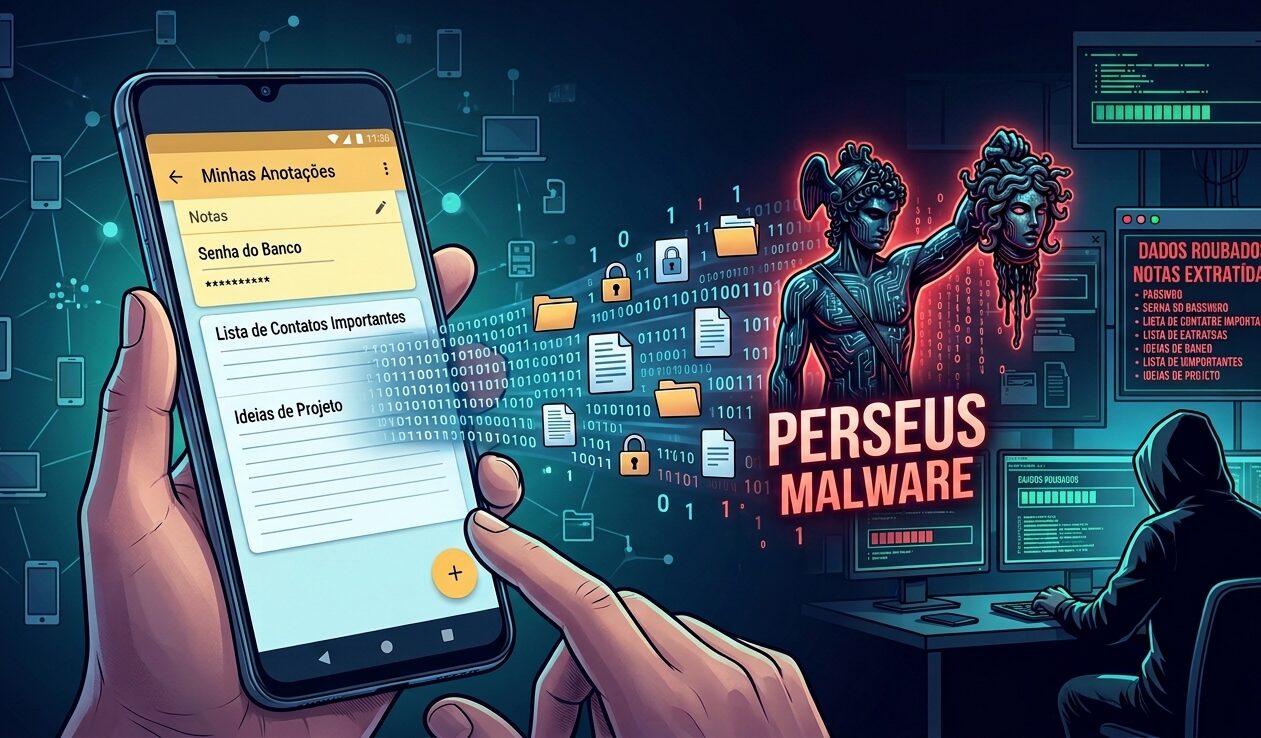

O diferencial mais perigoso: roubo de anotações pessoais

O que torna o Perseus especialmente perigoso é seu foco incomum em aplicativos de anotações. Ele procura dados sensíveis armazenados em apps como:

- Google Keep

- Xiaomi Notes

- Samsung Notes

- ColorNote

- Evernote

- Microsoft OneNote

- Simple Notes

Segundo especialistas, é a primeira vez que um malware Android tem como foco direto a leitura de anotações pessoais.

Enquanto muitos malwares buscam apenas senhas salvas ou mensagens interceptadas, o Perseus vai além: ele procura informações contextualizadas e pessoais que os usuários costumam guardar nas notas.

Esses aplicativos frequentemente armazenam:

- Senhas

- Frases de recuperação de contas

- Dados bancários

- Informações financeiras

- Pensamentos privados

Tudo isso se torna extremamente valioso para criminosos.

A versão mais avançada do malware abre esses aplicativos automaticamente e analisa cada anotação individualmente.

Técnicas para evitar detecção

Antes de iniciar o roubo de dados, o Perseus realiza diversas verificações para escapar de análises de segurança. Ele checa:

- Se o aparelho possui root

- Se está rodando em emulador

- Informações do chip SIM

- Perfil do hardware

- Dados da bateria

- Presença de Bluetooth

- Quantidade de aplicativos instalados

- Disponibilidade dos serviços Google Play

Com base nessas informações, o malware calcula uma “pontuação de suspeita”.

Essa pontuação é enviada ao servidor de comando e controle (C2), onde o criminoso decide se o aparelho é um alvo interessante ou não.

Como se proteger

Para reduzir os riscos de infecção:

- Evite instalar aplicativos APK de fontes desconhecidas

- Use apenas apps oficiais disponíveis na loja do Android

- Desconfie de aplicativos que prometem transmissões esportivas gratuitas

- Mantenha o Play Protect sempre ativado

- Faça verificações de segurança regularmente no aparelho