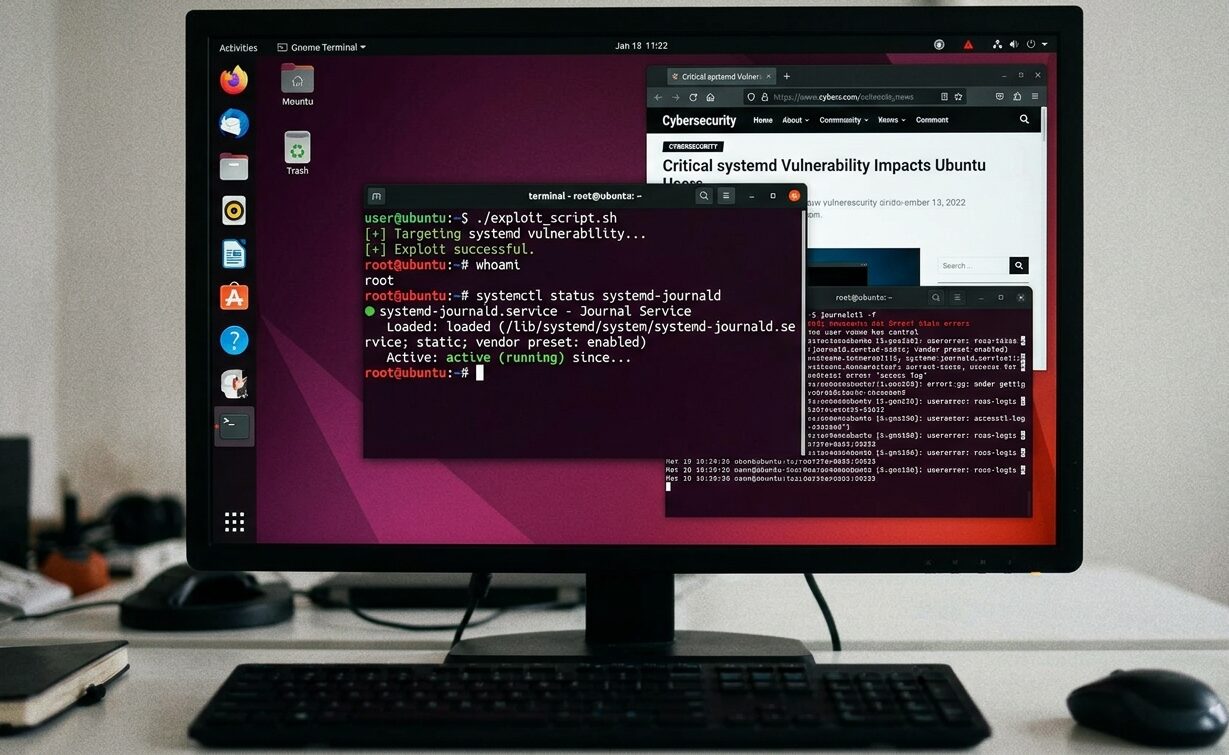

Uma nova vulnerabilidade de alta severidade foi identificada no Ubuntu que pode permitir que invasores obtenham acesso total ao sistema. A falha afeta instalações padrão do Ubuntu Desktop a partir da versão 24.04 e envolve a interação entre componentes essenciais do sistema.

Rastreada como CVE-2026-3888 e com pontuação CVSS 7.8, a vulnerabilidade possibilita a escalada de privilégios para nível root, permitindo o controle completo da máquina comprometida.

De acordo com a equipe de pesquisa da Qualys, o problema envolve a interação inesperada entre dois componentes legítimos do sistema: o snap-confine e o systemd-tmpfiles.

“A falha permite que um invasor local sem privilégios obtenha acesso root explorando a interação entre componentes padrão do sistema. Embora o ataque exija uma janela de tempo específica (entre 10 e 30 dias), o impacto é a completa violação do sistema afetado”, explicou a equipe da Qualys Threat Research Unit.

Entenda como a vulnerabilidade funciona

O snap-confine é responsável por criar ambientes isolados (sandbox) para aplicativos no formato Snap. Já o systemd-tmpfiles gerencia a limpeza automática de arquivos e diretórios temporários antigos em locais como:

/tmp/run/var/tmp

A vulnerabilidade surge devido a uma falha de sincronização entre esses dois mecanismos.

Em configurações padrão do Ubuntu, o systemd-tmpfiles remove dados antigos do diretório /tmp automaticamente. Um invasor pode explorar esse comportamento manipulando o momento exato dessas limpezas.

Etapas do ataque

- O invasor aguarda o daemon de limpeza apagar um diretório crítico (

/tmp/.snap) usado pelo snap-confine - Após a exclusão, o invasor recria o diretório com arquivos maliciosos

- Quando o snap-confine inicializa um novo sandbox, ele monta esses arquivos com privilégios de roo

- Isso permite a execução de código arbitrário com acesso total ao sistema

Janela de exploração:

- 30 dias no Ubuntu 24.04

- 10 dias nas versões mais recentes

Apesar de exigir baixa permissão e nenhuma interação do usuário, o ataque é considerado complexo por depender desse intervalo de tempo específico.

Versões afetadas e correções disponíveis

A vulnerabilidade foi corrigida nas seguintes versões:

- Ubuntu 24.04 LTS — snapd anterior à versão 2.73+ubuntu24.04.1

- Ubuntu 25.10 LTS — snapd anterior à versão 2.73+ubuntu25.10.1

- Ubuntu 26.04 LTS (Dev) — snapd anterior à versão 2.74.1+ubuntu26.04.1

- snapd upstream — versões anteriores à 2.75

Usuários e administradores devem atualizar imediatamente seus sistemas para evitar riscos.

Nova falha descoberta no uutils coreutils

Além da CVE-2026-3888, a Qualys também identificou uma condição de corrida no pacote uutils coreutils, que pode ser explorada por invasores locais sem privilégios.

Essa falha permite substituir entradas de diretórios por links simbólicos (symlinks) durante execuções automatizadas de tarefas com privilégios elevados (cron jobs executados como root).

Segundo a empresa, a exploração pode resultar em:

- Exclusão arbitrária de arquivos como root

- Nova escalada de privilégios

- Comprometimento de diretórios do sandbox Snap

A vulnerabilidade foi reportada e corrigida antes do lançamento público do Ubuntu 25.10.

Como medida preventiva imediata, o Ubuntu 25.10 restaurou o comando rm original do GNU coreutils, substituindo a implementação do uutils. Correções definitivas já foram aplicadas no repositório oficial do projeto.

Conclusão

A CVE-2026-3888 evidencia como interações entre componentes legítimos podem gerar brechas críticas de segurança. Mesmo sem exigir técnicas sofisticadas, a falha pode levar ao controle total do sistema caso não seja corrigida.

Manter sistemas atualizados continua sendo uma das práticas mais importantes para reduzir riscos e evitar comprometimentos.